Nahtlose Integration: Die Keycloak-Anbindung von fidas Softwarelösungen

Autor: Judith

In einer digitalen Welt, in der Sicherheit und Datenschutz wichtig sind, kümmern wir uns um die Verwaltung von Benutzeridentitäten und Zugriffsrechten. Unsere fidas Softwarelösungen sind an Keycloak angebunden, um eine umfassende Lösung für Identity and Access Management (IAM) anzubieten. Diese Integration ist seit fidas.Kommunal Version 3.24 (Oktober 2022) und fidas.Direkt Version 3.25 (Dezember 2022) verfügbar. Seitdem hat sie die Art und Weise verändert, wie Kommunen im Beteiligungsmanagement Identitäten verwalten und auf Ressourcen zugreifen. Keycloak ist inzwischen auch mit unserem Sitzungsdienst fidas.Sitzungen verbunden, und in fidas.BMS ist die Anmeldung über Keycloak fest integriert.

IAM-Systeme wie Keycloak schützen Daten und Ressourcen und verbessern gleichzeitig die Benutzerfreundlichkeit. In diesem Artikel werden wir genauer auf die Funktionsweise der Keycloak-Anbindung in unserer fidas Softwarelösungen eingehen, insbesondere auf die Zweifaktorauthentifizierung (2FA).

Herausforderungen bei der Authentifizierung und Identitätsverwaltung

Die Multifaktorauthentifizierung (MFA) hat sich als ein effektiver Weg erwiesen, um das Sicherheitsniveau bei Anmeldungen am Arbeitsplatz oder bei sensiblen Transaktionen zu erhöhen. Ein bekanntes Beispiel hierfür findet sich im Online-Banking, wo MFA längst zum Standard gehört.

Auch für unsere fidas Softwarelösungen war es uns wichtig, ein durchgängiges System für die Authentifizierung zu implementieren. Aber welche Anforderungen müssen an eine entsprechende Umsetzung gestellt werden?

Die Lösung für diese Herausforderungen sollte auf offenen Standards basieren. Dies ermöglicht nicht nur eine nahtlose Integration verschiedener Anwendungen und Bedarfsträger sondern bietet zudem eine hohe Flexibilität, Zukunftssicherheit und Interoperabilität.

Bei der Gestaltung einer Lösung war es uns wichtig, sowohl die Sicht der Anwender als auch die technische Perspektive zu berücksichtigen. Die Lösung sollte benutzerfreundlich und intuitiv sein, gleichzeitig aber auch die erforderliche Sicherheit und Funktionalität bieten. Zudem war uns neben der einmaligen Anmeldung auch die Absicherung einzelner Transaktionen wichtig.

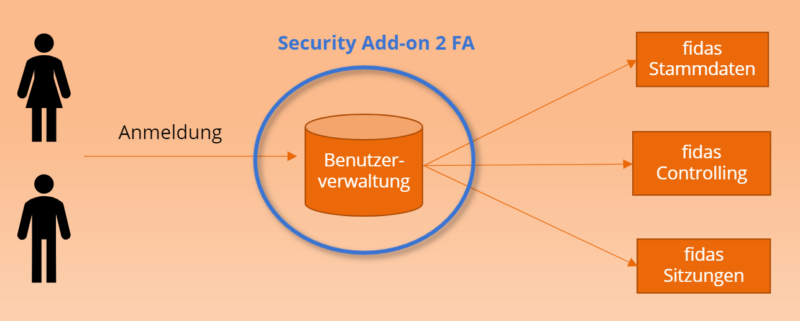

Bei der Implementierung einer passenden Lösung haben wir berücksichtigt, dass unsere AnwenderInnen mithilfe einer abgesicherte 2FA-Authentifizierung mit Keycloak auf alle ihre verwendeten fidas Anwendungen zugreifen können.

Konzept zur MFA-Integration in die fidas Softwarelösungen

Token-basierte Zwei-Faktor-Authentifizierung (TOTP)

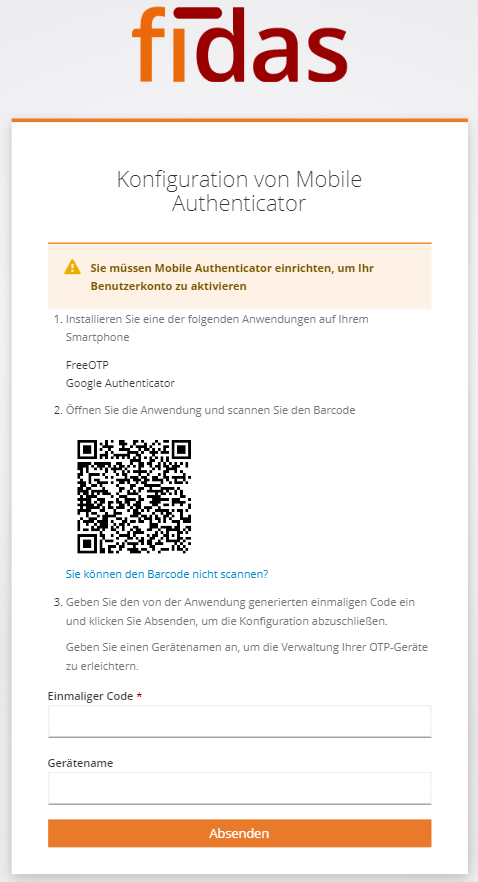

Der grundlegende Ansatz bei TOTP besteht darin, dass AnwenderInnen einen Token-Generator erhalten. Dieser Generator kann entweder in Form spezieller Hardware oder als Softwarelösung auf mobilen Geräten realisiert werden. Entscheidend dabei ist, dass die Authentifizierung mit dem zweiten Faktor auf einem anderen Gerät erfolgen muss. Dies bietet zusätzliche Sicherheit.

Auf dem Token-Generator wird für AnwenderInnen ein geheimes Schlüsselmaterial zugeordnet. Dies dient als Basis für die Erstellung eines „zweiten Passwortes“, das nur für einen festgelegten Zeitraum gültig ist, beispielsweise für fünf Minuten.

Wie genau sieht das nun bei unseren AnwenderInnen aus?

-

Normale Anmeldung: Zunächst melden Sie sich mit ihrem bereits eingerichtetem Passwort wie bisher an.

-

Anforderung des “zweiten Passworts”: Das zweite Passwort muss von Ihnen über ein separates Gerät (z.B. Smartphone, Tablet, …) angefordert werden.

-

Zweit-Faktor-Authentifizierung: Das angeforderte “zweite Passwort” kann nun von Ihnen in die Anwendung eingegeben werden.

-

Finaler LogIn: Wenn Sie das temporäre “zweite Passwort” vor Ablauf der Zeit eingegeben haben, sind Sie nun vollständig angemeldet, ansonsten ist die Anforderung eines neuen “zweiten Passworts” erforderlich.

Einsatz von TOTP mit mehreren Identitäten

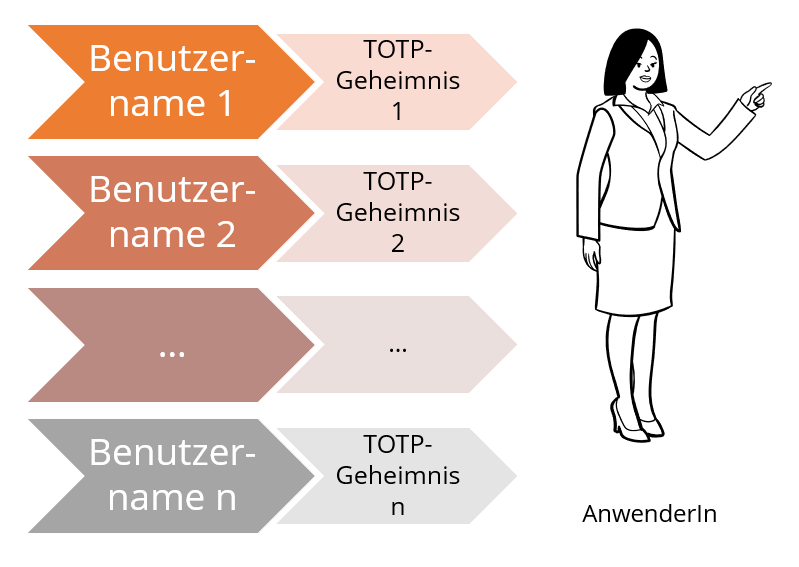

In herkömmlichen Standardsystemen wird jedem Benutzer eine Identität zugeordnet und für diese Identität wird ein individuelles Geheimnis erstellt. Dies bedeutet, dass ein unterschiedlicher Token-Generator für jede Identität erforderlich ist. Aber in komplexen Umgebungen und Organisationen kann dieses Verfahren unpraktisch und ressourcenintensiv sein.

TOTP bei herkömmlichen Standardsystemen

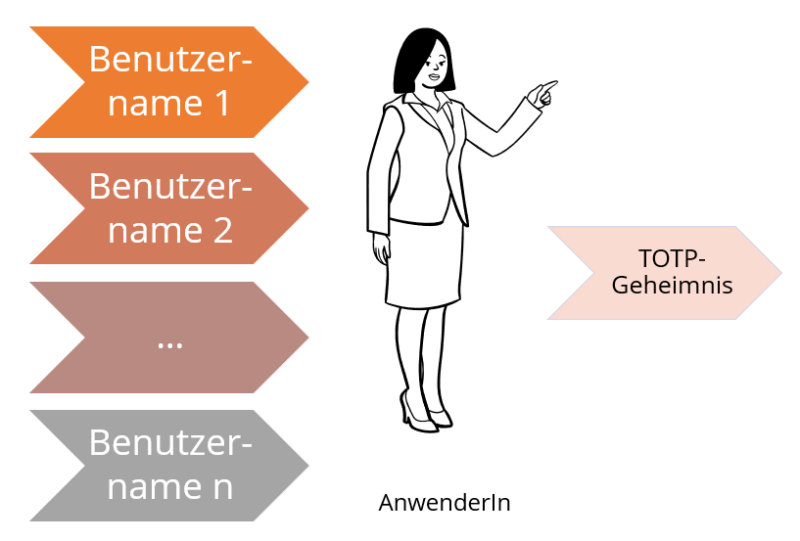

Um die Anforderungen einer effizienten und skalierbaren Umsetzung des TOTP-Algorithmus zu erfüllen, muss ein System so aufgebaut sein, das es ermöglicht, ein Geheimnis einem Mitarbeiter zuzuordnen, das dann wiederum mehreren Identitäten zugewiesen werden kann. Dies bedeutet, dass jeder Mitarbeiter nur einen Token-Generator verwenden kann, unabhängig davon, wie viele Identitäten oder Konten dieser Mitarbeiter hat. Das reduziert erheblich den Verwaltungsaufwand und bietet gleichzeitig eine sichere und flexible Lösung.

In der Praxis werden hierfür sorgannten Programmierbare Token-Generatoren eingesetzt. Diese Geräte können so konfiguriert werden, dass sie verschiedene TOTP-Passwörter für verschiedene Identitäten generieren und mehrere Geheimnisse verwalten können. Dadurch ist es möglich, Authentifizierungsgeräte zentral zu verwalten und gleichzeitig die Sicherheit und Integrität der generierten Passwörter zu bewahren.

Effiziente Implementierung eines TOTP-Algorithmus

Keycloak als IAM-System

Die Integration von Keycloak in die fidas Softwarelösungen bietet eine vielversprechende Möglichkeit für Herausforderungen im Bereich Sicherheit und Identitätsverwaltung. Keycloak ist ein leistungsstarkes, auf offenen Standards basierendes IAM-System, das die Anforderungen an MFA und Identitätsverwaltung anspricht.

Keycloak, von Red Hat entwickelt, ist ein führendes Open-Source-IAM-System. Es vereinfacht die zentrale Benutzerverwaltung, ermöglicht einheitliche Benutzerkonten und bietet Single Sign-On (SSO), was die Benutzerfreundlichkeit verbessert und Sicherheitsrisiken minimiert.

Durch SSO müssen die AnwenderInnen sich nur einmal anmelden, um auf alle verbundenen Anwendungen zuzugreifen, was die Benutzerfreundlichkeit steigert. Somit reicht ein einzelnen LogIn-Vorgang, um sich sowohl bei fidas.kommunal, als auch bei fidas.direkt und/oder fidas.Sitzungen anzumelden. Keycloak unterstützt verschiedene Authentifizierungsmethoden wie Benutzername/Passwort, Social-Login und MFA.

Keycloak fördert zudem Identitätsföderationen, sodass es mit anderen IAM-Systemen integriert werden kann. Dies ermöglicht die gemeinsame Nutzung von Identitätsinformationen und nahtlosen Zugriff auf verschiedene Dienste.

In der digitalen Welt spielt Keycloak eine entscheidende Rolle. Es bietet umfassende Sicherheitsfunktionen, verbessert die Benutzererfahrung durch SSO und ist in verschiedenen Umgebungen skalierbar. Als Open-Source-Projekt spielt es eine wichtige Rolle in der Entwicklung von IAM-Lösungen.

Die Vorteile der Keycloak-Anbindung

Als Identity Provider haben wir uns auch bei der Implementierung einer MFA bei unseren fidas Softwarelösungen für Keycloak entschieden. Die Plattform arbeitet mit Kerberos zusammen, lässt sich an LDAP und Active Directory anbinden und ermöglicht z.B. eine Authentifizierung über soziale Plattformen und beliebige andere OIDC- und SAML-Provider. Die Anbindung anderer Identity Provider, die OpenID Connect unterstützen, ist aber technisch ebenfalls möglich.

Die Integration von Keycloak in fidas.direkt bietet eine Fülle von Vorteilen, die nicht nur die Sicherheit, sondern auch die Benutzerfreundlichkeit und die Verwaltbarkeit der Identitäten in einer Anwendungslandschaft erheblich verbessern. Hier sind einige der wichtigsten Vorteile im Detail:

Eine der wichtigsten Sicherheitsfunktionen, die Keycloak bietet, ist die Möglichkeit zur Implementierung von 2FA. Diese zusätzliche Sicherheitsebene erfordert von Benutzern neben ihrem Passwort eine weitere Authentifizierungsmethode, beispielsweise einen Einmalcode auf ihrem Smartphone. Dadurch wird das Risiko von unbefugtem Zugriff erheblich minimiert, selbst wenn Passwörter kompromittiert werden. Es wird zudem eine erhöhte Sicherheit auch dann geboten, wenn sich Personen einloggen, die nicht direkt in der Kommune arbeiten.

Für unsere AnwenderInnen ist es wichtig, dass sie sich nicht für jeden Dienst neu registrieren müssen. Stattdessen möchten sie ihre Identität einmalig verwalten können und neuen Diensten lediglich den Zugriff auf diese Identität gewähren. Mit der Keycloak-Anbindung wird die Verwaltung von Benutzerkonten zentralisiert. Dies bedeutet, dass Benutzerdaten an einem Ort verwaltet werden, was die Einrichtung, Aktualisierung und Deaktivierung von Benutzerkonten in verschiedenen Anwendungen vereinfacht. Die zentrale Benutzerverwaltung trägt dazu bei, Datenkonsistenz sicherzustellen und Fehler bei der Identitätsverwaltung zu minimieren.

Mit SSO, einer der herausragenden Funktionen von Keycloak, müssen Benutzer sich nur einmal anmelden, um auf alle angeschlossenen Anwendungen und Dienste zugreifen zu können. Dies steigert die Benutzerfreundlichkeit erheblich, da lästige wiederholte Anmeldungen vermieden werden. Gleichzeitig erhöht SSO die Sicherheit, da Benutzer weniger Passwörter verwalten müssen und somit weniger anfällig für Phishing-Angriffe sind.

Keycloak bietet eine flexible und anpassbare Identitätsverwaltung. AnwenderInnen können Authentifizierungsmethoden auswählen und konfigurieren, die am besten zu den Anforderungen Ihres Unternehmens passen. Dies ermöglicht es ihnen, die Sicherheitsanforderungen für verschiedene Anwendungen und Benutzergruppen individuell anzupassen.

Bei Keycloak handelt es sich um eine Open-Source-Lösung. Dies macht sie zu einer idealen Lösung für Unternehmen, die ihre Identitäts- und Zugriffsverwaltung verbessern möchten. Darüber hinaus ist Keycloak äußerst erweiterbar, was bedeutet, dass es an die individuellen Anforderungen und Anwendungsfälle angepasst werden kann. Die Nutzung von offenen Standards gewährleistet die Interoperabilität mit anderen Systemen und die Möglichkeit der Integration in bestehende Infrastrukturen. Nicht zuletzt wird Keycloak aktiv weiterentwickelt und von einer engagierten Community unterstützt, was sicherstellt, dass die Lösung immer auf dem neuesten Stand der Technik ist und mit den sich entwickelnden Anforderungen Schritt hält.

MFA-Integration in den fidas Softwarelösungen

Fazit

Insgesamt bietet die Keycloak-Anbindung an fidas eine robuste, flexible und zukunftssichere Lösung für die Identitäts- und Zugriffsverwaltung. Mit Hilfe eines Identity Providers kann der Zugriff auf fidas über einen zweiten Authentifizierungsfaktor (z.B. Einmalpasswort, ein Token via USB-Gerät etc.) zusätzlich abgesichert werden und bietet unseren AnwenderInnen eine verbesserte Sicherheit, sowie Benutzerfreundlichkeit und optimierte Verwaltbarkeit der Identitäten.

Sie haben Interesse an der Nutzung der Zweifaktorauthentifizierung oder generell der Anbindung eines Identity Providers für Ihre fidas Softwarelösungen? Rufen Sie uns an oder kontaktieren sie uns via Mail an projekte@fidas.de Wir unterbreiten Ihnen gern ein Angebot. Die Anbindung eines bereits vorhandenen IAM-Systems, das OIDC unterstützt, ist auf Anfrage ebenfalls möglich.

Ihr Ansprechpartner für Fragen zu unseren Produkten und Services

Daniel Hübner

Vorstand

Ihr Ansprechpartner für Fragen zu unseren Produkten und Services

Daniel Hübner

Vorstand